一个针对中国用户的安卓木马

。该木马在中国用户之间传播,监视着受害者的信息。攻击者可以利用该木马劫持受害者的短信、通话记录、定位GPS坐标、屏幕截图,甚至还可以搜集所有用户输入的数据。

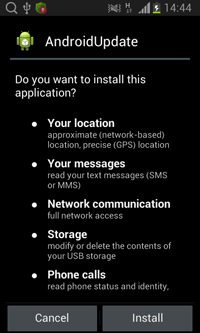

由于Android.Backdoor.260.origin会以"AndroidUpdate"名字散播,所以受害者很有可能在他们的移动设备上安装它。

木马详情分析

Android.Backdoor.260.origin有一个相当复杂的模块化结构,其最主要的恶意功能被嵌入进了恶意程序的安装包中。首次启动时,该木马会提取以下组件:

super detect liblocSDK4b.so libnativeLoad.so libPowerDetect.cy.so 1.dat libstay2.so libsleep4.so substrate_signed.apk cInstall

接下来它会尝试用root权限运行二进制cInstall文件(Dr.Web发现并命名为 Android.BackDoor.41 )。如果成功运行,恶意模块就会将之前提取到的文件植入系统文件夹中,然后偷偷的安装“ Substrate ”工具。该工具具有扩展应用程序的功能,但已被Android.Backdoor.260.origin利用于劫持用户输入的数据了。如果该木马不能获得root访问权限,那么上述一系列恶意操作将不会出现。

如果所有的模块都已安装完成,Android.Backdoor.260.origin木马便会删除之前创建的快捷方式,然后启动PowerDetectService恶意服务。该服务会以libnativeLoad.so和Substrate名义运行恶意模块。事实上,这个工具并不是恶意软件,很容易能从Google Play下载到。但是攻击者修改了原版的应用,然后把修改后的版本放到Android.Backdoor.260.origin中。因此,这个工具对于手机用户来说就有潜在的危险性。

libnativeLoad.so组件会运行“detect”文件( Android.BackDoor.45 ),它会启动1.dat模块( Android.BackDoor.44 ),这个模块会激活libsleep4.so库( Android.BackDoor.46 )和libstay2.so库( Android.BackDoor.43 ),前者会不断地对手机截屏,并对用户输入的数据进行截听,后者的功能则是窃取通讯录,监控手机短信和QQ信息。

1.dat组件可以通过C&C服务器接受大量命令,如下:

1.DOW-从服务器上下载文件 2.UPL-上传文件到服务器 3.PLI、PDL、SDA-更新恶意模块和设置 4.DIR-获得特定文件夹中的文件列表 5.DTK-将特定文件夹中的内容写到一个文件中 6.OSC、STK-在文件夹中搜索制定文件 7.OSF-中止搜索指定的文件 8.DEL-删除指定的文件 9.SCP-截图 10.BGS-激活麦克风并开始录音 11.GPRS-定位GPS坐标

需要注意的是,有些指令是1.dat模块自己执行的,而另一些是在其他一些恶意库的帮助下执行的,这些库使用以下的这些双字节指令通过UNIX sockets互相通信:

0x2633-开始使用内置麦克风记录, 0x2634-停止录音, 0x2635-更新录音配置文件, 0x2629-复制联系人列表, 0x2630-复制联系人列表, 0x2631-复制短信, 0x2632-复制通话记录, 0x2628-发送设备位置信息到服务器 0x2532-发送当前运行的应用程序信息到服务器 0x2678-上传用户输入的数据到服务器

安全建议

安全专家建议用户一定要从可信任的来源处获得应用程序安装包,未知来源的应用程序一定不要安装。另外,最好要安装一个受信任、有效的杀毒软件。

* 参考来源 D rweb ,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)