恶意软件研究者的福音:PROCESS DUMP v1.5正式发布

用于导出恶意软件进程内存的Windows逆向工程命令行工具再次回归了。

这无疑为恶意软件研究者带来巨大便利,因为他们经常要将脱壳后的样本或者注入代码导入到硬盘进行分析,因此非常需要IDA这类的静态分析工具。

用于从内存中dump恶意软件PE文件到硬盘中的Windows工具(用于分析)

Process Dump适用于32和64位的操作系统,工具采用了一种侵略性导入重建方法,并允许在没有PE headers的区域进行(在这种情况下PE headers以及导入表会自动生成)。Process Dump支持clean-hash数据库的创建及使用,因此例如kernel32.dll这样的干净文件会躲过转储。

更新内容

1、修复了出现在内存区域、会导致Process Dump挂掉Bug; 2、修复了在64位Windows中一些模块无法找到的Bug; 3、现在Verbose模式增加了更多调试信息。

利用实例

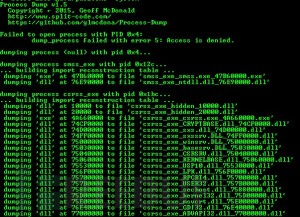

从所有进程中转储所有模块(忽略已知的干净模块):

pd64.exe -system

从特定进程标识符中转储所有模块:

pd64.exe -pid 0x18A

通过进程名转储所有模块:

pd64.exe -p .chrome.

建立clean-hash数据库。这些hash值将被用于从以上命令中排除一些模块:

pd64.exe -db gen

从一个在PID Oxla3中的特定地址转储代码:

pd64.exe -pid 0x1a3 -a 0xffb4000

生成带有PE文件头和函数输入表的两个文件(32位和64位),可加载到IDA中进行分析:

notepad_exe_x64_hidden_FFB40000.exe notepad_exe_x86_hidden_FFB40000.exe

下载用于Windows32%64位的执行文件: pd_latest(100.32KB)

或者你可以使用Visual Studio自己建一个, 点击这里

*参考来源: seclist 、 split-code. , 编译/空白,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

正文到此结束

热门推荐

相关文章

Loading...

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)