Struts2官方再曝两枚高危漏洞(目前暂无POC)

Struts2前段时间才爆出了s2-032的高危漏洞,当时导致全球使用Struts2架构的网站几乎无一幸免于这场安全灾难。但就在6月1日,这个全球儿童欢乐的节日,Struts官网再次公布了一个安全威胁公告——公告中说明Struts2又曝出了两枚漏洞,编号s2-033和s2-034。

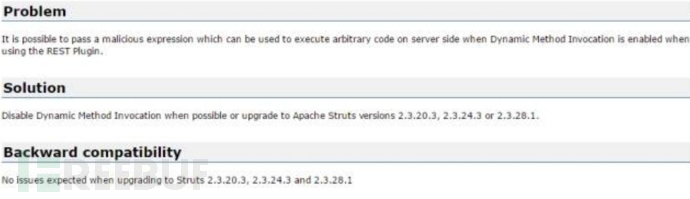

s2-033

漏洞概要

在使用REST插件并开启动态方法调用时,可导致远程代码执行。

对象:所有使用Struts2的开发者和用户

漏洞类型:远程代码执行

危害等级:高危

建议:禁用动态方法调用,或者升级到struts 2.3.20.3,struts 2.3.24.3或struts 2.3.28.1。

受影响的版本:struts 2.3.20 – strutsStruts 2.3.28(除了2.3.20.3和2.3.24.3)

漏洞提交方:Alvaro Munoz alvaro dot munoz at hpe dot com

CVE编号:

CVE-2016-3087

出现问题

当使用了REST插件并启用动态方法调用时,可通过恶意表达式在服务器端执行任意代码。

解决方案

禁用动态方法调用,或者升级到Struts版本2.3.20.3,2.3.24.3或2.3.28.1.

官网原文

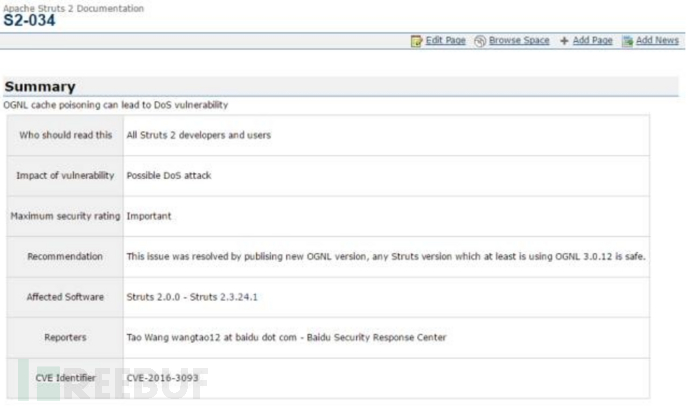

s2-034

漏洞概要

对象:所有使用Struts2的开发者和用户

漏洞类型:可能导致拒绝服务攻击

危害等级:重要

建议:推出的新版本Struts已经解决了这个问题,只要是使用OGNL 3.0.12将不会受到影响。

受影响的版本:Struts 2.0.0 – Struts2.3.24.1

漏洞提交方:TaoWang wangtao12 at baidu dot com – Baidu Security Response Center

CVE编号:

CVE-2016-3093

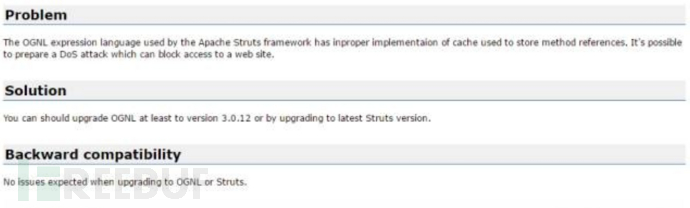

出现问题

利用Apache Struts框架中的OGNL表达式来实现调用存储在缓存中的方法,可发动拒绝服务攻击导致网站无法访问。

解决方案

请将OGNL版本升级到3.0.12以上,或者更新你的Struts版本。

官方原文

*本文投递作者:dkive,转载须注明来自FreeBuf黑客与极客(FreeBuf.COM)

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)