新型安卓木马SpyNote生成器遭泄露

近日,Palo Alto Networks 威胁情报团队Unit42 宣布发现一类新型安卓木马SpyNote,该木马可执行远程入侵功能,其生成器近日在多个恶意软件论坛上遭泄露。 SpyNoted与知名的RAT (Remote Administration Tools, RAT) 程序OmniRat 和 DroidJack相类似,令恶意软件所有者能够对Android设备实施远程管理控制。

与其他RAT一样,SpyNote有如下主要特征,

无需Root访问权限

安装新的APK 并更新恶意软件

将设备上的文件复制到电脑上

浏览设备上全部信息

监听设备来电

获取设备上的联系人列表

借助设备麦克风监听或者录制音频

控制设备摄像头

获取IMEI串号、Wi-Fi MAC地址以及手机运营商信息

获取设备最后一个GPS定位信息

拨打电话

SpyNote 安装包要求受害者接受并准许SpyNote执行诸多操作,包括:编辑文本信息、读取通话记录和联系方式、修改或删除SD卡内容,已有证据显示SpyNote将内容上传至恶意软件分析网站 VirusTotal和Koodous。

分析

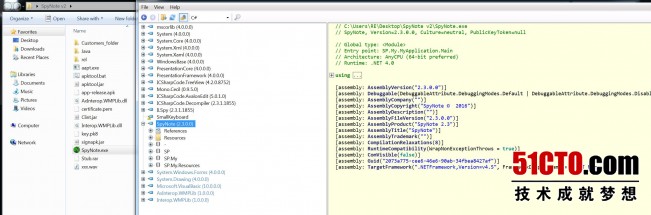

安装成功后,SpyNote便将该应用的图标从受害者设备上抹去,这充分表明SpyNote的生成器应用是用.NET开发的。

该应用未做掩饰处理,也不受任何掩饰工具或保护工具的保护。

图二,反编译SpyNote生成器

鉴于使用的端口编号与视频中(视频地址为https://www.youtube.com/watch?v=E9OxlTBtdkA)所演示的毫无二致,以及上传程序仅仅修改了APK的图标而已,上传程序在使用SpyNote时可按照该视频中所描述的方法去操作。

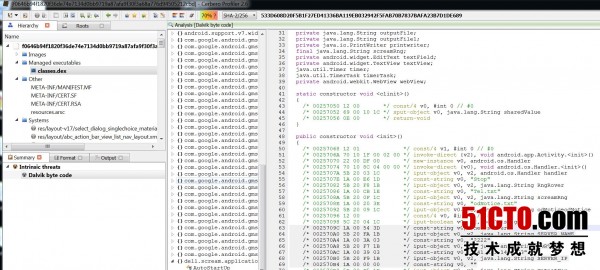

此外,经过配置,该RAT可通过TCP端口2222进行C&C远程命令与控制(IP地址为141.255.147.193)的通信,如下图,

图三,借助Cerbero profiler实现Dalvik字节码视图

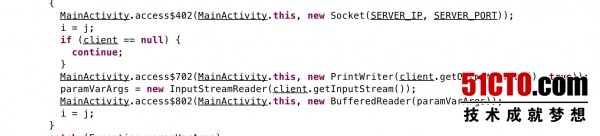

图四,SpyNote开启套接字链接

基于我们已掌握的信息,现在我们已经了解到该恶意软件使用硬编码SERVER_IP 和 SERVER_PORT values (如图四所示)来实现套接字链接。我们现在可以借助Androguard (https://github.com/androguard/androguard) 来设计一款C2信息提取程序,如下图所示,spynote.C2.py脚本将这些数值从APK文件中解析出来,并将其应用于命令行中,如图五所示。

图五,提取出的命令与控制服务器信息

结论

安装第三方应用将会危险重重,这些资源缺少如Google Play Store这样官方来源的监管,而且,即使有详尽的步骤和算法来去除那些恶意应用程序,这些应用也并非无懈可击。旁加载来自于有问题来源的应用,会把使用者以及他们使用的移动设备曝露于各类恶意软件和数据丢失危险之中。

到现在为止,我们还没有看到有主动攻击使用了SpyNote,但我们担心网络罪犯会因为SpyNote的轻松易得而开始作恶。现在,Palo Alto Networks AutoFocus的用户可使用SpyNote tag 来对该木马进行甄别。

【责任编辑:周雪 TEL:(010)68476606】

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)