巡风扫描系统试用体验报告

* 本文原创作者:nibiwodong,本文属FreeBuf原创奖励计划,未经许可禁止转载

近期,同程SRC发布了巡风扫描系统,用于内网资产发现和漏洞扫描。 首先应该感谢同城SRC的互联网分享精神,好工具,大家用^^

迫不及待的下载安装试用之后,谈一谈自己的体验。下面的文字仅代表个人看法,可能理解有偏差,烦请大家指正啊。

github地址如下 : https://github.com/ysrc/xunfeng

使用方法的视频演示 : https://sec-pic-ly.b0.upaiyun.com/xunfeng/xunfeng.mp4

巡风的原理

依赖masscan扫描,进行资产发现和指纹识别,获得banner信息之后,进行正则匹配,入库,前台展现扫描结果。

另外支持自定义漏扫脚本,目前巡风在公布了50个漏扫脚本,非常好用。

主要功能

1、爬虫引擎配置 。包括线程数,扫描引擎,资产探测周期,正则匹配,网络资产探测列表配置等。

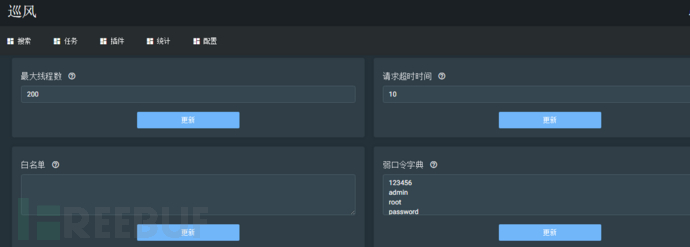

2、扫描引擎配置。 指的是漏扫脚本相关的配置,包括线程数,超时时间,字典等。

3、插件管理。 目前支持50个插件,包括弱口令相关插件、中间件漏洞相关插件等。也可以自己编写漏扫插件,使用Python,在github上有插件编写方法的详细说明。

4、统计功能。 这个功能目前比较简单,主要是对扫描结果进行展示,如apache服务器熟练、ssh服务数量等。

5、搜索功能。 扫描结果太多了,搜索功能可以方便的找到自己想要的内容。可以按照IP,端口,服务类型,banner进行查询。这种查询方式应该给个赞,比用文本框或者list,沾满整个页面,要易用的多了。

6、创建扫描任务。 对于扫描IP的设置是在爬虫引擎进行配置的。这里创建扫描任务,主要是针对漏扫,比如每天、每周、每月扫描一次资产,使用哪些漏扫脚本进行扫描。把漏扫和资产发现分离是个不错的设计,因为资产发现的成本比较高,且资产变化一般不大,但服务可能经常变化,定期进行漏扫,很有意义。

一些建议

1、关于资产发现结果的展示比较欠缺,目前只是简单显示了主机和服务数量。比如到底发现了哪些IP和服务,最好能有个列表展示出来。

2、关于漏扫结果的展示比较欠缺。漏扫结果,目前好像只能到具体脚本信息里面找,没有一个系统的展现方式。

3、关于masscan的吐槽。本人小白一个,从没用过masscan,对这个工具的力量有些低估了,一开始试用的时候,使用巡风的默认配置,被公司网控同事把我的网口封了,因为我的网口流量太大,影响了其他同事正常办公。这里的建议是:一定要慎重配置masscan的线程数,默认线程数太大,你们公司的网络带宽未必Hold的住啊。希望巡风在配置页面能多给一些指导性的建议。

总结

总体来讲,巡风扫描系统提供的资产发现和漏扫功能是很好用的。漏扫功能中的漏扫脚本支持的比较广泛,以后更多开发者加入,提供PoC,会大大提高巡风扫描系统的漏扫能力。

PS:本文只是个人使用巡风之后的体验,肯定有认识错误的地方,希望各位表哥批评指正。

* 本文原创作者:nibiwodong,本文属FreeBuf原创奖励计划,未经许可禁止转载

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)