.pubg 勒索病毒分析报告

更多详情请点击360勒索病毒专题页: http://lesuobingdu.360.cn

0x01 前言:

该勒索病毒并不会和其他勒索病毒一样勒索比特币,而是要求受害者玩绝地求生一小时(其实3秒钟就好),就会进行解密。所以该勒索病毒作者应该是一个“吃鸡”爱好者,并且抱着一种开玩笑的态度来制作的该病毒。

0x02 分析:

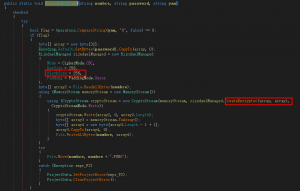

- 首先,我们分析勒索病毒加密/解密函数RutinaDeCifrado:

该函数将会比较第三个参数,是否为字符串”0”,如果是,则进行加密,否则,则进行解密,加密方式采用CBC_256模式,与常见的AES加密协议不同的是,BlockSize采用了256位,而常见的协议位数则为128位。

创建加密对象的时候,密钥与IV均为32位,且均为参数password补零补齐到32位。读取文件方式则为一次性全部读出(不大于2GB,如果大于2GB将会出错),并进行加密。写入原文件后,将源文件名称后增加PUBG扩展名。解密过程则与之相反。

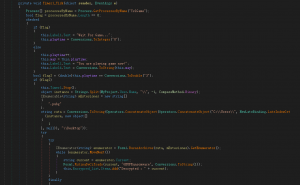

- 窗体启动过程:

窗体先对控件进行初始化,并获取当前用户名,并初始化一个目标文件后缀名数组,其中包括以下后缀名:

.3dm,.3g2,.3gp,.aaf,.accdb,.aep,.aepx,.aet,.ai,.aif,.arw,.as,.as3,.asf,.asp,.asx,.avi,.bay,.bmp,.cdr,.cer,.class,.cpp,.cr2,.crt,.crw,.cs,.csv,.db,.dbf,.dcr,.der,.dng,.doc,.docb,.docm,.docx,.dot,.dotm,.dotx,.dwg,.dxf,.dxg,.efx,.eps,.erf,.fla,.flv,.idml,.iff,.indb,.indd,.indl,.indt,.inx,.jar,.java,.jpeg,.jpg,.kdc,.m3u,.m3u8,.m4u,.max,.mdb,.mdf,.mef,.mid,.mov,.mp3,.mp4,.mpa,.mpeg,.mpg,.mrw,.msg,.nef,.nrw,.odb,.odc,.odm,.odp,.ods,.odt,.orf,.p12,.p7b,.p7c,.pdb,.pdf,.pef,.pem,.pfx,.php,.plb,.pmd,.pot,.potm,.potx,.ppam,.ppj,.pps,.ppsm,.ppsx,.ppt,.pptm,.pptx,.prel,.prproj,.ps,.psd,.pst,.ptx,.r3d,.ra,.raf,.rar,.raw,.rb,.rtf,.rw2,.rwl,.sdf,.sldm,.sldx,.sql,.sr2,.srf,.srw,.svg,.swf,.tif,.vcf,.vob,.wav,.wb2,.wma,.wmv,.wpd,.wps,.x3f,.xla,.xlam,.xlk,.xll,.xlm,.xls,.xlsb,.xlsm,.xlsx,.xlt,.xltm,.xltx,.xlw,.xml,.xqx,.zip,.txt,.png,.contact,.sln,.c,.cpp,.cs,.vb,.vegas,.uproject,.egg

对用户名进行拼接C:/Users/用户名/Desktop,并对该目录下包含目标文件后缀名的文件进行筛选,并返回一个数组包含这些文件,使用密码GBUPRansomware对文件进行加密。

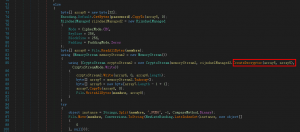

- Timer事件

Timer在Form初始化事件中设定为每1秒钟触发一次,首先Timer会检测进程中是否如存在TslGame,如果存在则将Playtime(玩游戏的时间)加一,当playtime等于3时,则将timer停止,并初始化一个包含被加密文件后缀(.pubg)的数组对Desktop文件夹下的文件进行筛选。并使用GBUPRansomware作为密码对文件进行解密。

当文件进行解密完毕后,则弹出对话框,并退出程序。

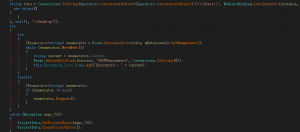

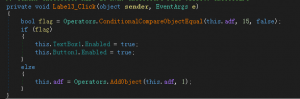

- Label点击事件

该Label为左下角内容为STATUS:的Label,当程序初始化的时候,Restore Code后面的输入框以及按钮为禁止状态。

当左下角的Label被点击时,则会将adf私有变量值加1,如果变量值为15时,则将输入框以及按钮状态改为可用。

- 按钮点击事件:

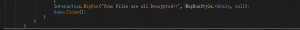

按钮点击后,将会判断输入框里面的内容是否为” s2acxx56a2sae5fjh5k2gb5s2e”(即窗体上显示的Restore code),如果相同,则对文件进行解密,解密完成后则弹出对话框并退出。

如果字符串不相同,则会弹出对话框告知密码错误:

0x03 后记:

该勒索病毒威胁程度不高,属于恶搞程序,不过,值得注意的是,当该勒索病毒能够加密文件,证明电脑存在很大安全隐患,应加强系统的防护知识。如果该勒索病毒对文件进行加密后被删除掉,可以使用360解密大师对文件解密。

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)