FastJson的漏洞

今日被一条推文吸引--- 坑爹fastjson又成黑洞!这次危害可导致服务瘫痪! 。这一看不得了了,因为我们服务中有使用到 fastjson 。且版本目前还是1.2.58。

我们使用的springCloud,其中jersey与fastjson版本有冲突,这个时候就会出现如下错误

ERROR com.sun.jersey.spi.inject.Errors - The following errors and warnings have been detected with resource and/or provider classes: SEVERE: Missing dependency for field: javax.ws.rs.core.UriInfo com.alibaba.fastjson.support.jaxrs.FastJsonProvider.uriInfo 2019-04-03 17:59:20.776 [main] ERROR o.s.c.n.eureka.serviceregistry.EurekaRegistration - error getting CloudEurekaClient 复制代码

问题产生原因

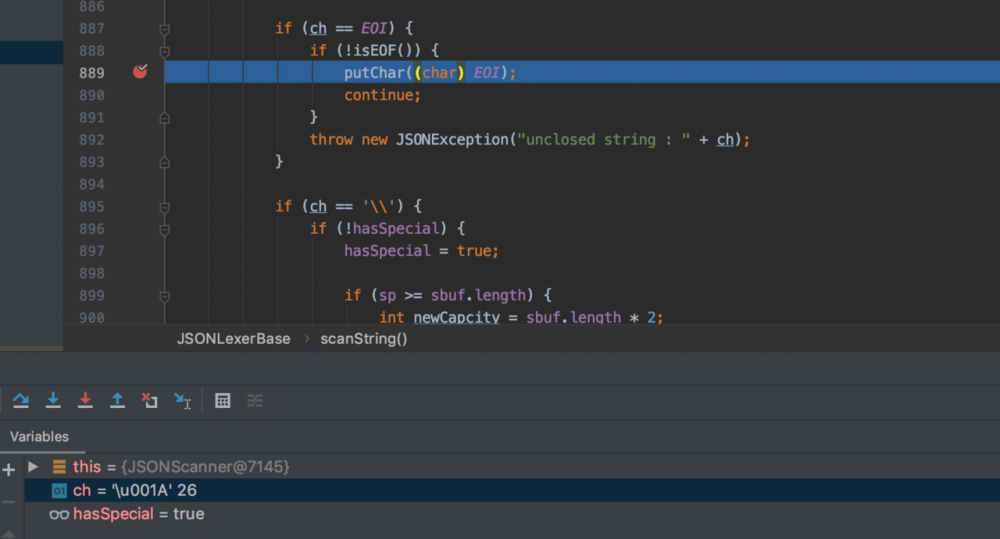

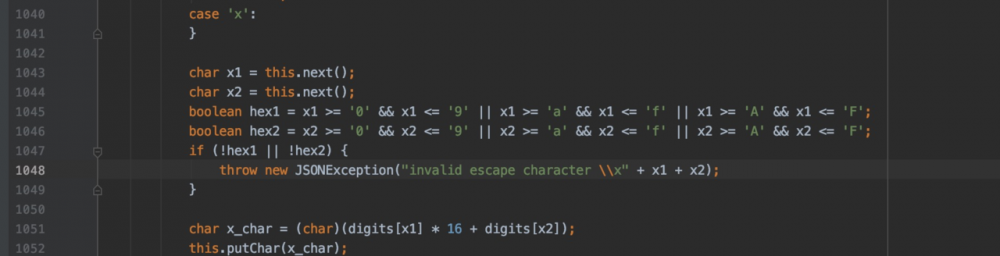

漏洞的关键点在com.alibaba.fastjson.parser.JSONLexerBase#scanString中,当传入json字符串时,fastjson会按位获取json字符串,当识别到字符串为x为开头时,会默认获取后两位字符,并将后两位字符与x拼接将其变成完整的十六进制字符来处理。而当json字符串是以x结尾时,由于fastjson并未对其进行校验,将导致其继续尝试获取后两位的字符。也就是说会直接获取到u001A也就是EOF。

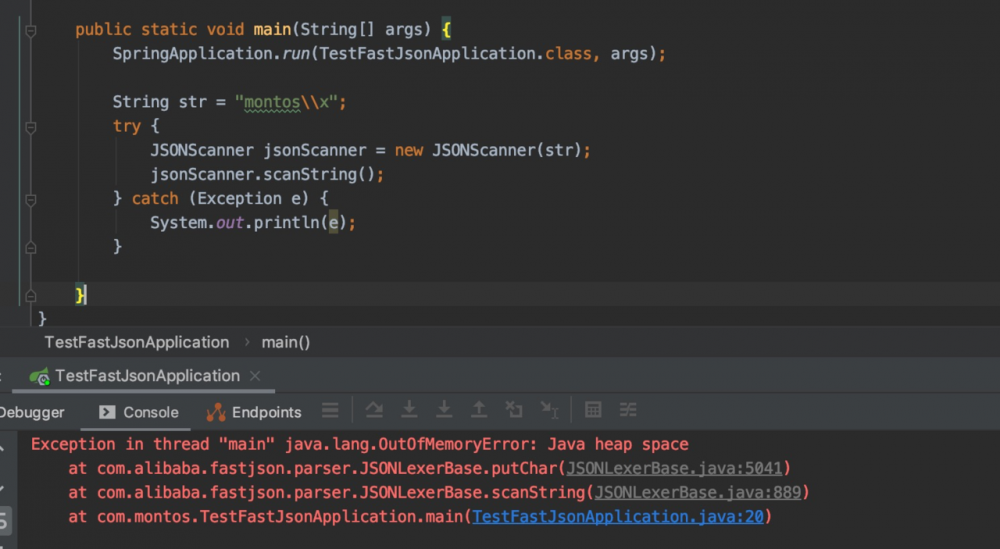

模拟场景

当fastjson再次向后进行解析时,会不断重复获取EOF,并将其写到内存中,直到触发OOM错误:

然后导致的结果为:

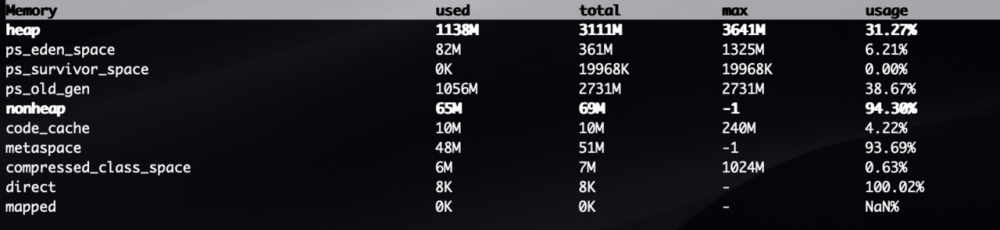

查看了当前内存的使用情况:

我们可以清晰的看到非堆内存已经高达94%!!!

解决方案

看到这里,你还有啥可想的,都被人家发现了那就升级吧

-

1.1.15~1.1.31版本更新到1.1.31.sec07版本

-

1.1.32~1.1.33版本更新到1.1.33.sec06版本

-

1.1.34 版本更新到1.1.34.sec06版本

-

1.1.35~1.1.46版本更新到1.1.46.sec06版本

-

1.2.3~1.2.7版本更新到1.2.7.sec06版本或1.2.8.sec04版本

-

1.2.8 版本更新到1.2.8.sec06版本

-

1.2.9~1.2.29 版本更新到1.2.29.sec06版本

我本地使用了1.2.60,然后看到已经有相关的校验。

参考资料: 坑爹fastjson又成黑洞!这次危害可导致服务瘫痪!

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)