从微博数据泄漏到 FastJSON 0day

本来不准备评论这个事情的,但作为微博用户看到自己的数据泄漏且被如此对待,还是想借这个事情说两句企业安全建设。

(为避免产生误导,以下所叙述事情素材均真实有效,内容未包含攻击手法。 因未拿到泄漏数据,无法判断数据真实量级和准确性 。另提醒普通用户,微博数据库未泄漏,是攻击者通过接口漏洞撞出来的数据,数据真实量级不确定,此次泄漏的是userid+phone,因此改微博名和改密码意义不大)

01

—

微博数据泄漏事件背景

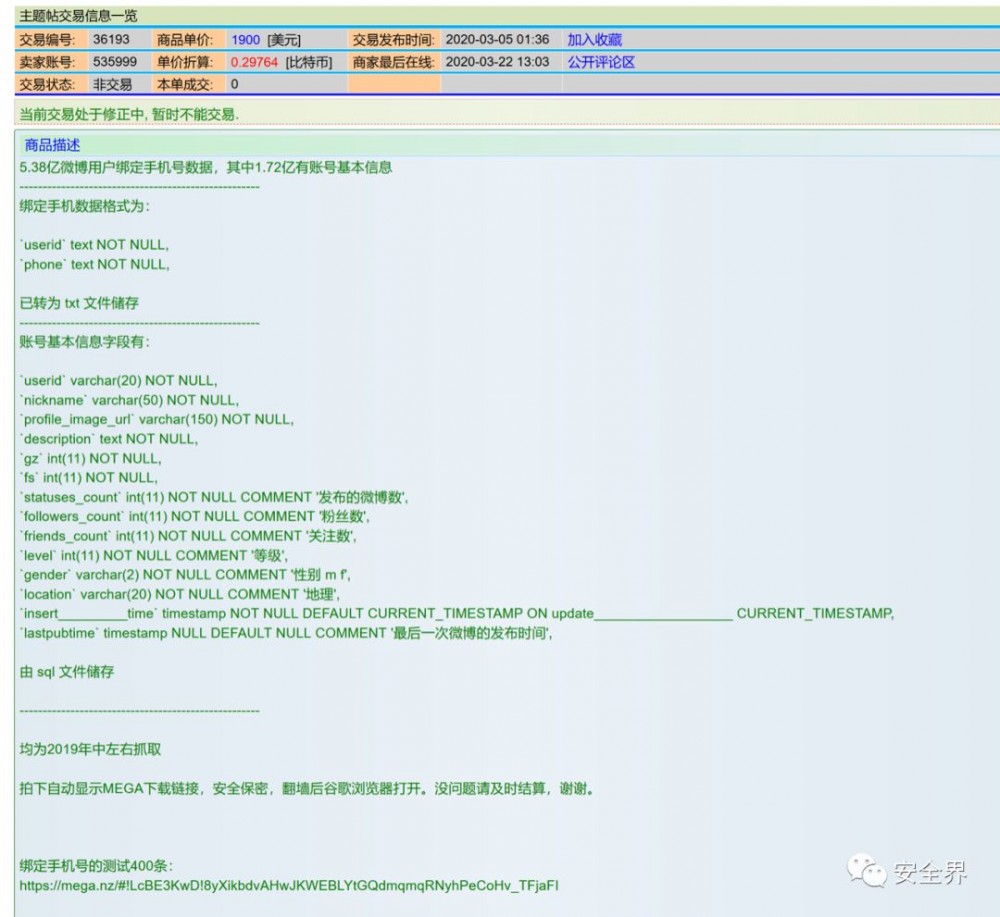

事件起因是 3月5号 在暗网交易市场里,有一则"5.38亿微博用户绑定手机号数据,其中1.72亿有账号基本信息"的交易帖子,售卖价格0.29764比特币(按照当前一枚比特币价格6300美金来算,约合1875美金,13000人民币左右),截止今天(3月22日)未显示成交,目前已经不能交易。

上图是今日截图,通过帖子的描述可以知道有大量微博ID(userid)+手机号(phone)的数据泄漏,并且其中部分数据含有账户信息(粉丝数、关注数、性别、地理等),发布人留了400条样例数据来证明数据真实性。(以上信息来自暗网帖子内容,数据未经过证实)

在这里可以初步判断出关键有用信息是 微博ID和手机号及两者关联关系 ,剩余的账户信息基本是公开信息。

02

—

到底如何泄漏的?

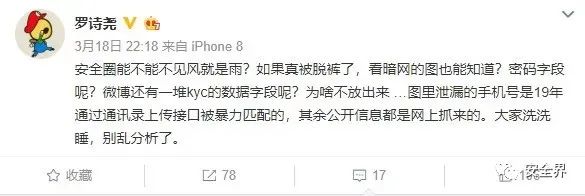

很快认证为微博安全总监罗诗尧在微博上对这件事情作出了反馈,基于其微博官方认证过的微博员工的前提下,我们以他说的话为准,基于他描述的信息大致可推断出几个结论。 1. 没有被脱裤,也没有密码等敏感字段; 2. 承认了接口被暴力匹配的事实;

根据他描述的通讯录上传接口被暴力匹配,我们可以推导出可能的业务场景。 根据手机通讯录中手机号来查询微博用户名的接口,这类接口一般用在添加好友时推荐给你可能认识的微博用户,用来扩大活跃度和社交关系, 常用社交软件抖音、微信也有类似功能。

对于这类业务场景如果没考虑到存在被恶意刷的情况未做任何安全策略,会导致能无限制根据手机号反查到微博用户名。最简单直接的就是通过保存大量手机号到通讯录中,接着看相应的接口返回的对应微博名。当然这些步骤都可以自动化掉,那就可以将所有手机号段全部爆破一遍,即可拿到全部微博用户的手机号。

此时已经有微博ID和对应手机号了,帖子中的用户基本信息如何获取的呢?通过售卖人暗网帖子中描述的字段来看,发布的微博数、粉丝数、关注数、等级、性别、地理、最后一次发微博时间等均是 公开的信息 ,可以通过微博ID找到对应用户微博页面爬取到。

03

—

到底有什么危害?

到这里很多不了解安全的同学可能不了解有什么危害,你拿着所有的手机号撞出了对应微博名,也就是你能知道任何一个微博用户的手机号。你能知道微博CEO的手机号,也能知道周杰伦的手机号。 当你有能力拿到任何一个微博用户的手机号时,根据不同人的需求不同,对应的危害也不同。

粉丝们希望知道明星的手机号、猎头希望知道行业大牛的手机号、中介希望知道有买房意向人的手机号、房东希望知道有租房意向人的手机号、热心市民想知道网络喷子五毛美分的手机号。有些人拿到手机号是为了利益,但有些人拿到手机号是为了诈骗,他可以短信轰炸、电话轰炸让你的手机无法正常使用,也可能通过电话进行诈骗。

你本来只知道整个中国的手机号段,单就每个手机号你无法知道对应的人,一旦你能将手机号关联标示出某个人,他的危害立马提现出来了。就类似你很清楚花呗的额度范围是500-50000,但你不知道某个人的花呗具体额度,此时就没什么风险,一旦额度和能标示人的信息(手机号、用户名、真实姓名、uid等等)同时泄漏,就会导致个人隐私泄漏风险。

手机号是明确规定的个人信息,同时泄漏微博ID和手机号构成一个标准的信息泄漏漏洞,根据量级和影响范围在信息安全中属于严重的敏感信息泄漏事件。

同时网络安全法也规定了个人信息泄漏的责任和处罚。

-

《网络安全法》明确了对侵害公民 个人信息 行为的惩处措施。网络运营者、网络产品或服务提供者以及关键信息基础设施运营者如未能依法保护公民个人信息,最高可被处以50万元罚款,甚至面临停业整顿、关闭网站、撤销相关业务许可或吊销营业执照的处罚,直接负责的主管人员和其他直接责任人员也会被处以最高十万元的罚款。

-

个人信息 是指以电子或者其他方式记录的能够单独或者和其它信息结合识别自然人个人身份的各种信息,包括但不限于自然人的姓名、出生日期、身份证件号码、个人生物识别信息、住址、 电话号码 等。

04

—

对企业安全建设的反省

安全意识

现在的网络安全已经不是15年甚至更之前的时候了,那时候泄漏开房数据、账号密码、购票记录,好像企业内部处理了就完了,也没什么法律责任。但如今网络安全行业已经有各种完善的法律法规来界定职责、规范做法和违法处罚。《网络安全法》、《网络安全等级保护制度》、《互联网个人信息安全保护指南》都有明确规定,敏感数据泄漏不再是仅仅影响企业自身,也不再是企业内部自己解决就结束了,而是要先符合法律法规。 每一个从事企业安全建设的人都要及时更新安全意识,对这类触及个人隐私要有高度敏感的安全意识,切勿把历史安全意识作为处理安全事件的经验。

老板没安全意识,安全人员不能没有安全意识。安全人员从始至终一直有一条责任,我们需要去提升老板、开发、产品、运营的安全意识。

增量需求安全评估

这个业务场景就是非常典型的可以通过安全评估来发现其中风险,自动化漏洞扫描器往往不太容易发现这类涉及业务场景的风险。和PD及技术一起探讨解决关键的爆破风险,接口签名/传输加密/调试检测等基础先不谈,对于通讯录大小限制、随机取数、频率控制、不同维度不同时间片的总数控制等异常行为策略,让业务方意识到风险点,把握安全策略和产品体验的平衡。

存量业务安全摸底

此时如果这个需求安全来之前就有了,那就需要对这类历史存量的业务进行安全摸底,尤其涉及到业务场景类的漏洞,比如无鉴权、水平越权、垂直越权、流程绕过、频率控制等等,先从涉及敏感信息的接口开始,也能发现这类问题。

威胁感知与响应

存量业务安全摸底也没兜住?针对这类涉及传输敏感信息的泄漏被大量异常调用了没发现说不过去吧?至于知道后如何应急响应的我不知道如何做的,有没有复盘来避免再出现同类漏洞、有没有做存量横向排查、有没有通知管理层/PR、有没有做好被利用的缓解措施、有没有有没有...

05

—

FastJSON 0day

这事情和FastJSON 0day有啥关系呢?如果这次缘起于0day类型漏洞导致的信息泄漏,我相信绝大多数安全从业者都能理解微博安全团队,毕竟现在整个行业也没有几家能做好0day防御的。其次出现事件后我们不仅没看到积极面对处置,却是安全意识的薄弱。导致现在我的微信朋友圈里,大家都在发这件事的各种截图来表达对他们安全意识的惊讶。

这周末无数安全人在熬夜通宵发布来修复这一次FastJSON RCE 0day,我们作为安全工程师能为自己的公司安全去努力,为的就是保护用户数据不被泄漏,我也希望微博安全在职责范围内能力所能及的做好来保护每一个用户的每一个字段不被泄漏。作为微博一名普通用户,我的数据在微博上,我能做的安全措施已经很受限了, 我希望看到的是微博重视我们的个人隐私数据,而不是让普通用户学会如何保护自己的数据不被泄漏 。

未开通留言功能,有任何想法可通过本公众号聊天窗口和作者进行更加深入沟通。

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)