松哥给最近连载的 Spring Security 系列也录制了视频教程,感兴趣的小伙伴请戳这里-> Spring Boot+Vue+微人事视频教程 (Spring Boot 第十章就是 Spring Security)。

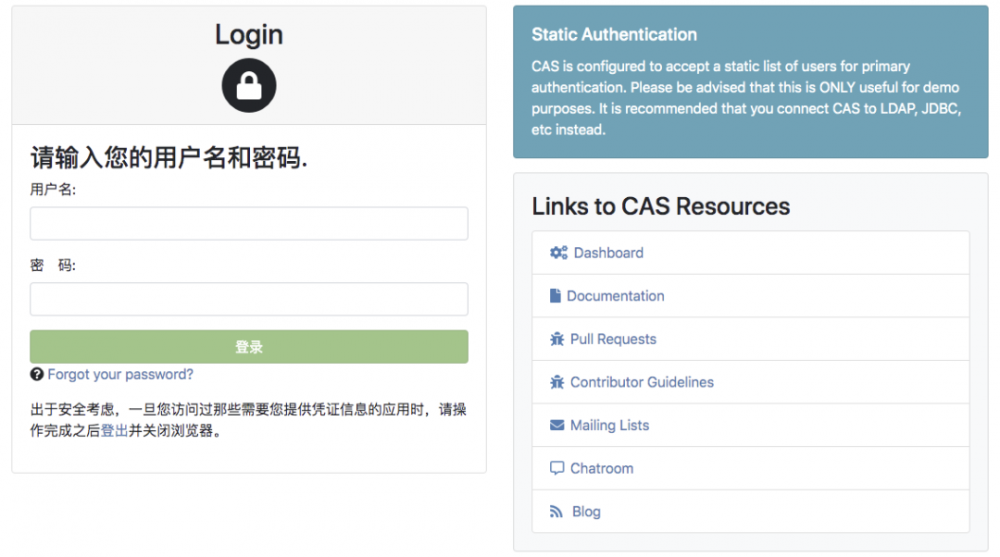

在前面的两篇文章中,松哥和大家分享了 CAS Server 的搭建以及如何使用 Spring Security 搭建 CAS Client。

...

阅读全文

Spring

Spring

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)