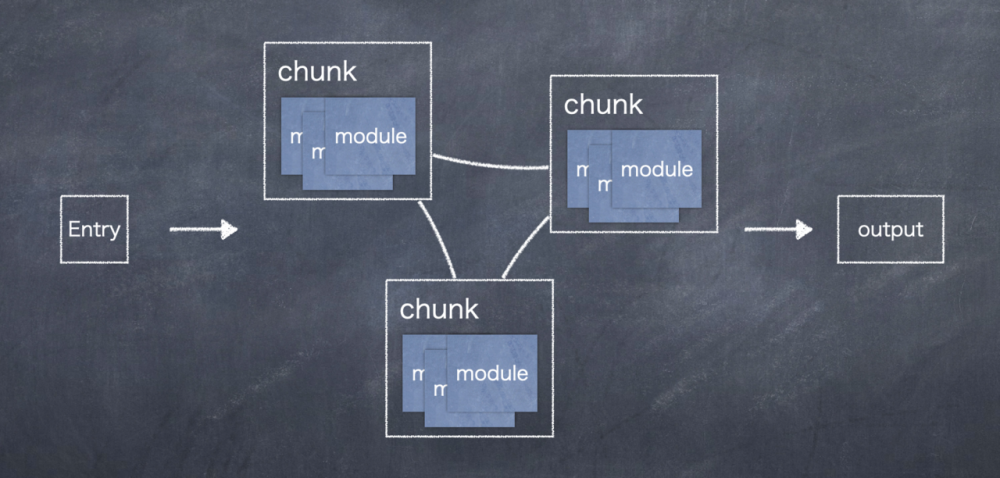

随着前端工程化的持续发展, Webpack 作为一个核心框架, 在整个打包构建中占据了主导地位, 但同时 Webpack 从最初的相对简单的配置也变得日益复杂和庞大, 从我的经历来讲, 到目前的 v5 版本, 我所理解的 Webpack 架构经历了 3 次比较大的变迁, 由于职业病的关系, 本着对于架构的关注和热爱, 我将这些架构变迁整理成文, 希望和各位一起聊聊其中一些有趣的设计, 和变迁的细节...

阅读全文

软件架构

软件架构

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)