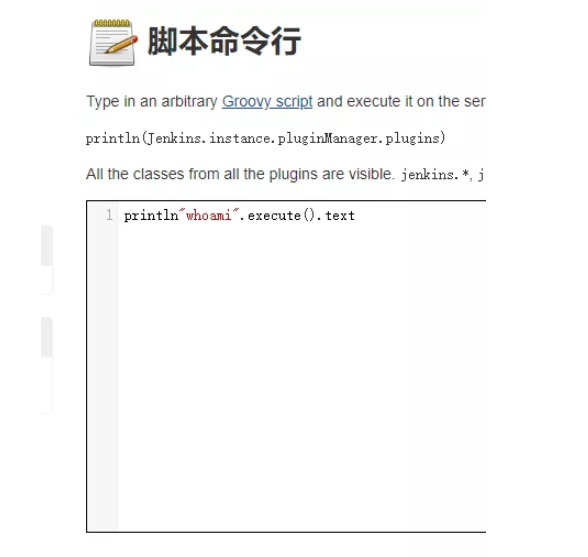

密码/口令一直是企业安全中绕不开的一个话题,无数英雄在此折腰,相信不少人都有欲除之而后快的念头,那么我们是否可以干掉密码?又会有哪些挑战?本文既是对干掉密码的实践,以及如何同零信任结合。

本文共有6400余字,分为5个章节,第1-2节为密码的背景和危害,第3节是方案设计和架构,第4节是如何同零信任的场景结合,第5节是总结和参考链接,预计需用时17分钟,转发、收藏、后服用更佳。

01

密...

阅读全文

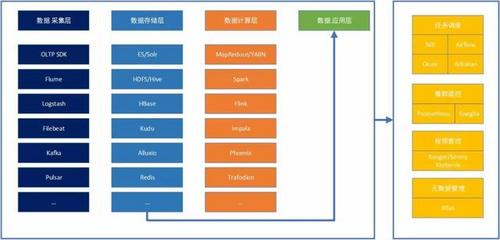

软件架构

软件架构

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)