基于Mina的配置中心(六)配置中心遗留问题

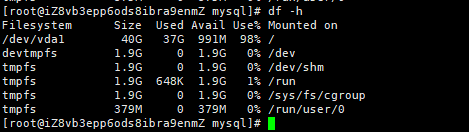

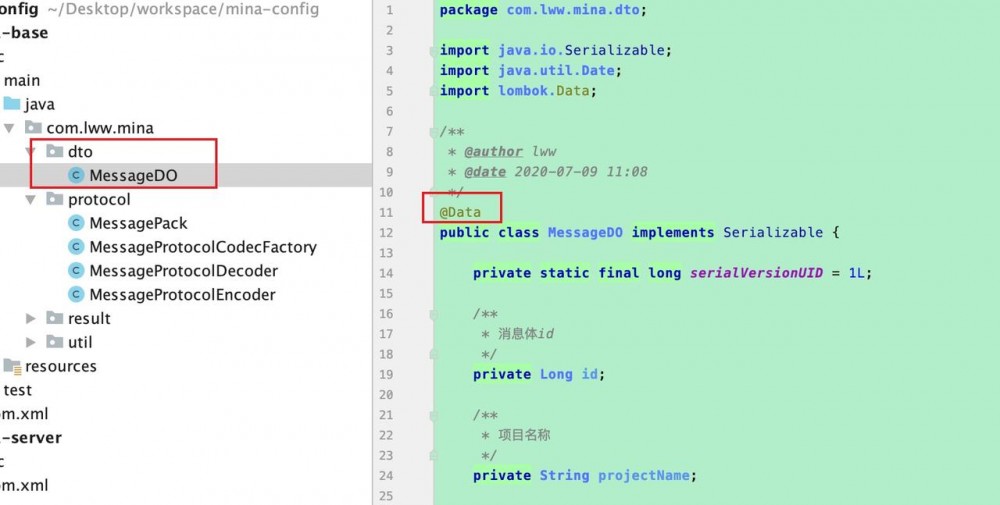

首先要解决的问题是无法配置数据库的问题。

我们要知其然也要知其所以然。为什么无法配置数据库呢?

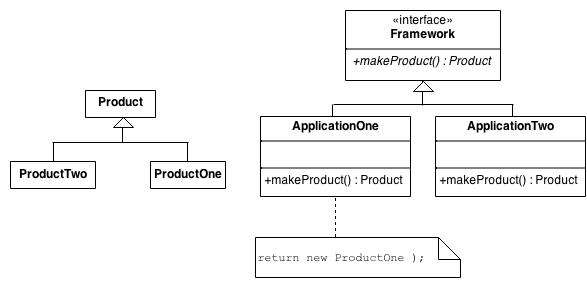

这就要说一下 SpringBoot

的启动流程了。

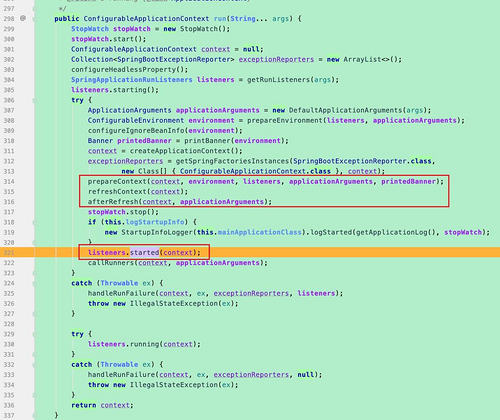

如果要说 SpringBoot

的启动流程,那就少不了这个方法 org.springframework.boot.SpringApplication#run(java.lang.St...

阅读全文

Java

Java

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)