ldap落地实战:jenkins集成openldap认证

- 优点:简单方便,不需要考虑插件依赖问题

- 缺点:因为网络等各种问题安装不成功

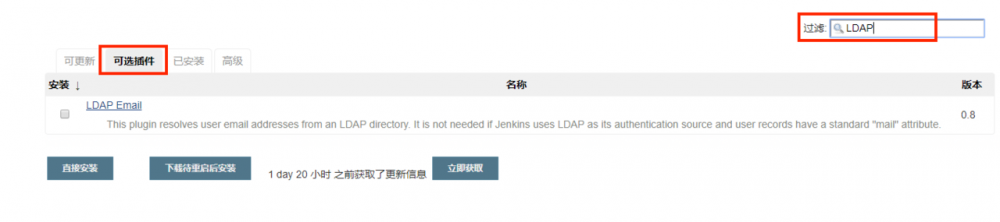

安装方法:登录Jenkins --> 系统管理 --> 插件管理 --> 可选插件 --> 搜索ldap --> 选中 --> 直接安装 --> 安装完成重启

因我们已经安装过了LDAP插件,所有这里搜索不到LDAP插件,只有LDAP Email插件

如果安装失败,网上也有说在插件管理 --> 高级 --> 升级站点里替换URL为 https://mirrors.tuna.tsinghua.edu.cn/jenkins/updates/update-center.json 的,但是我替换了之后依然没有成功,最后还是使用方法二安装成功的

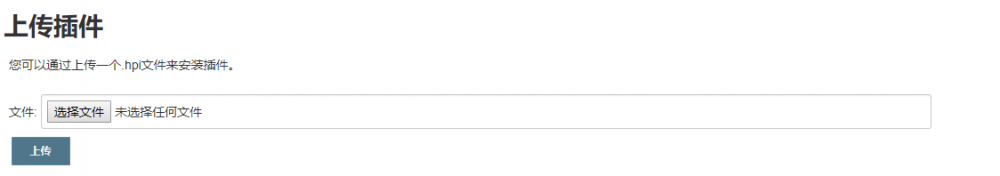

方法二:官网下载安装文件后台上传

- 优点:一定可以安装成功的

- 缺点:麻烦,要去官网找插件并解决依赖

插件下载地址:https://updates.jenkins-ci.org/download/plugins/

安装方法:官网下载插件 --> 登录Jenkins --> 系统管理 --> 插件管理 --> 高级 --> 上传插件 --> 选择文件 --> 上传 --> 安装完成后重启

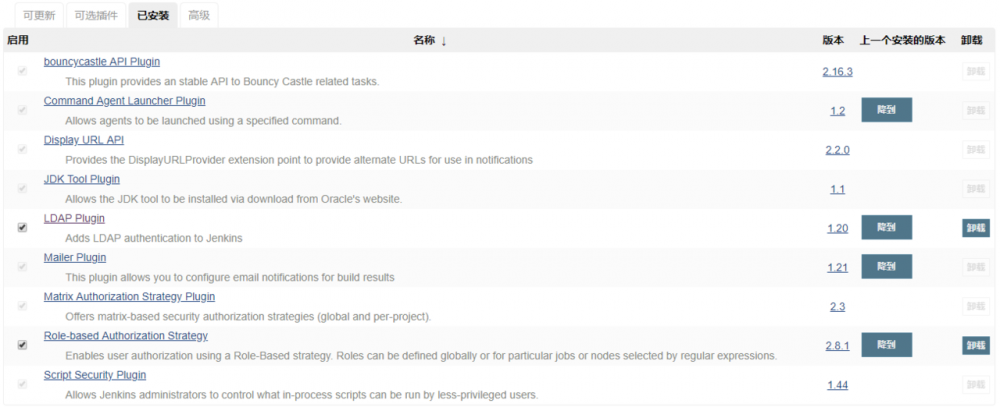

上传插件安装可能会失败,大部分都是提示你当前插件依赖某些插件,只需要下载全部依赖插件,按照顺序上传安装即可,LDAP插件安装完成后,所有依赖的插件如下:

2. 配置LDAP认证

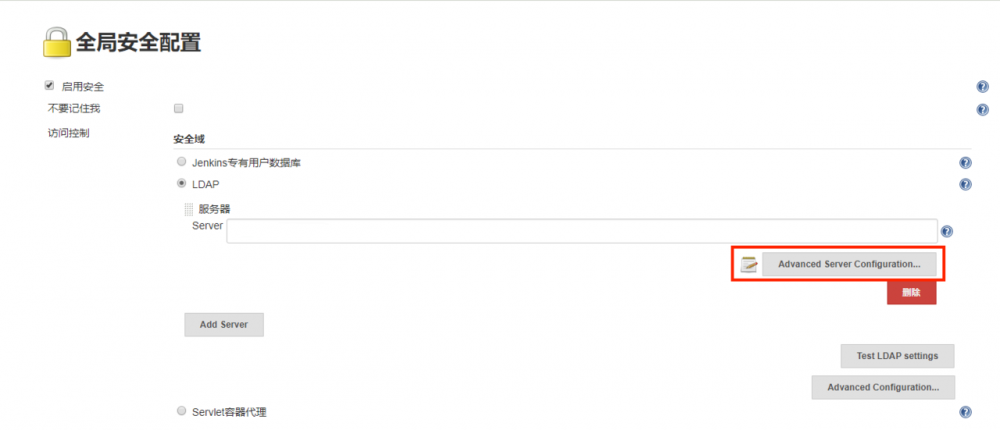

登录Jenkins --> 系统管理 --> 全局安全配置

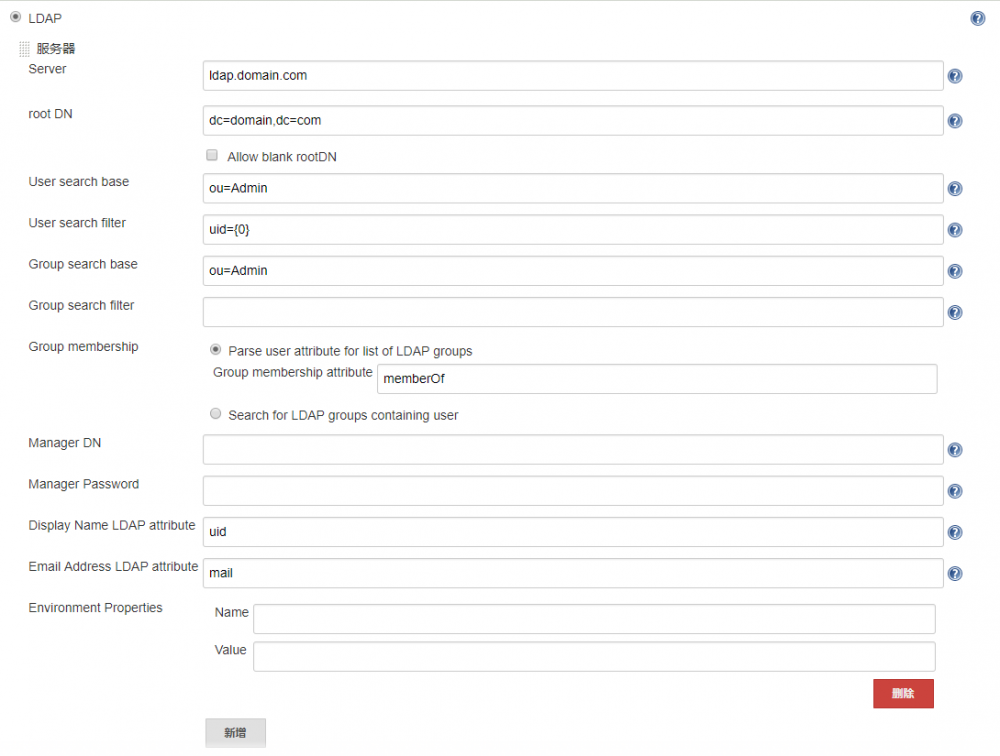

访问控制选择“LDAP”,Server输入ldap服务器地址,有其他配置可以点击“Advanced Server Configuration...”

- Server :服务器地址,可以直接填写LDAP服务器的主机名或IP,例如

ldap.domain.com(默认端口389),或者ldap.domain.com:1389,如果用了SSL,可以填写ldaps://ldap.domain.com(默认端口636),或者ldaps://ldap.domain.com:1636

- root DN :这里的root DN只是指搜索的根,并非LDAP服务器的root dn。由于LDAP数据库的数据组织结构类似一颗大树,而搜索是递归执行的,理论上,我们如果从子节点(而不是根节点)开始搜索,因为缩小了搜索范围那么就可以获得更高的性能。这里的root DN指的就是这个子节点的DN,当然也可以不填,表示从LDAP的根节点开始搜索

- User search base :这个配置也是为了缩小LDAP搜索的范围,例如Jenkins系统只允许ou为Admin下的用户才能登陆,那么你这里可以填写

ou=Admin,这是一个相对的值,相对于上边的root DN,例如你上边的root DN填写的是dc=domain,dc=com,那么user search base这里填写了ou=Admin,那么登陆用户去LDAP搜索时就只会搜索ou=Admin,dc=domain,dc=com下的用户了 - User search filter :这个配置定义登陆的“用户名”对应LDAP中的哪个字段,如果你想用LDAP中的uid作为用户名来登录,那么这里可以配置为

uid={0}({0}会自动的替换为用户提交的用户名),如果你想用LDAP中的mail作为用户名来登录,那么这里就需要改为mail={0}。在测试的时候如果提示你user xxx does not exist,而你确定密码输入正确时,就要考虑下输入的用户名是不是这里定义的这个值了 - Group search base :参考上边

User search base解释 - Group search filter :这个配置允许你将过滤器限制为所需的objectClass来提高搜索性能,也就是说可以只搜索用户属性中包含某个objectClass的用户,这就要求你对你的LDAP足够了解,一般我们也不配置

- Group membership :没配置,没有详细研究

- Manager DN :这个配置在你的LDAP服务器不允许匿名访问的情况下用来做认证(详细的认证过程参考文章 ldap落地实战:subversion集成ldap认证 中关于LDAP服务器认证过程的讲解),通常DN为

cn=admin,dc=domain,dc=com这样 - Manager Password :上边配置dn的密码

- Display Name LDAP attribute :配置用户的显示名称,一般为显示名称就配置为uid,如果你想显示其他字段属性也可以这里配置,例如mail

- Email Address LDAP attribute :配置用户Email对应的字段属性,一般没有修改过的话都是mail,除非你用其他的字段属性来标识用户邮箱,这里可以配置

下边还有一些配置如:环境变量Environment Properties、servlet容器代理等,很少用就不多解释了。有一个配置 Enable cache 可能会用得到,当你的LDAP数据量很大或者LDAP服务器性能较差时,可以开启缓存,配置缓存条数和过期时间,那么在过期时间内新请求优先查找本地缓存认证,认证通过则不会去LDAP服务器请求,以减轻LDAP服务器的压力

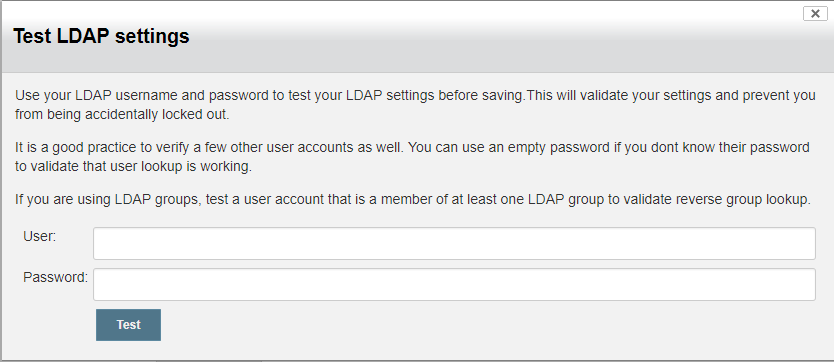

- 配置完成后可以点击下方的“Test LDAP sttings”来测试配置的准确性

- 这里输入的用户名就是你上边配置的

User search filter里定义的LDAP中的属性,密码就是LDAP的密码

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)