远离Flash,远离危险:从Flash 0day漏洞披露到集成渗透工具包,仅用4天

6月27日,渗透测试工具包Magnitude已经成功Adobe Flash Player 0day漏洞,而这个时间仅在Adobe发布修复漏洞补丁后的四天,工具包软件作者成为近期最快实现利用Flash Player漏洞的开发者。

漏洞之王Flash又有0day漏洞了

6月23日,安全公司FireEye发布了一份关于利用Adobe Flash Player 18.0.0.160 0day漏洞( cve-2015-3113 )对目标进行攻击的 报告 。该安全公司表示,一些用户会收到一份特殊的钓鱼邮件,这份钓鱼邮件中包含一个链接,可以链接到一个含有0-day exploit网站。

在FireEye发布这份报告的同时,Adobe 宣布 已经对该漏洞进行了修复。

漏洞详情

这个Flash Video File exploit 是利用Nellymoser音频解码器堆中的代码超过它的最大限制长度造成缓冲区溢出漏洞。这个bug很早以前在CVE-2015-3043(Trend Micro)也被使用。

CVE-2015-3043最初在17.0.0.169中被修补,通过限制从FLV音频标签中获得样本计数。

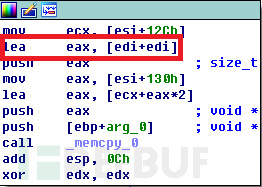

我们可以发现样本数目限于0×400。我们可以从这里计算出最大缓冲区:FLV指定大小为4作为每个样本的最大尺寸。Nellymoser编码器的硬编码大小为2的倍数(见下面代码)。因此,所需的最大缓冲区为0×400*4*2=0×2000。

新补丁18.0.0.160

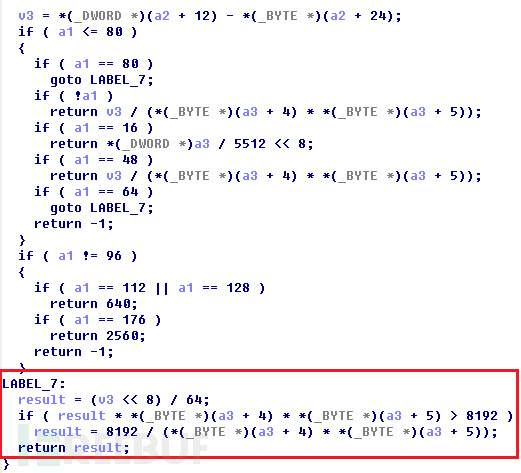

然而,代码在这里经历了重大变化,现在的代码如下:

GetSampleCount函数可以检查最终所需的缓冲区大小。如果最终缓冲区大小是大于0×2000,它将限制于0×2000。然而,这忽略了Nellymoser解码函数的硬编码双重操作;可以被用来再次触发一堆缓冲区溢出。

四天时间便被黑客利用

6月27日渗透测试工具包Magnitude已经成功利用该漏洞,而这个时间仅在Adobe发布修复漏洞补丁后的四天。

Magnitude EK 正在使恶意软件Cryptowall安装到不知情的用户设备中,其作者成为近期最快实现利用Flash Player漏洞的开发者,而其他开发者将此exploit添加到自己的工具包中,仅是一个时间的问题。

根据Secunia周五提供的数据显示,截至6月26日全球约有95%的用户安装了Adobe Flash,而其中55%用户安装了补丁。这一比例在美国则更低一点,只有50%。

这个数字是庞大的,很容易便可看出为什么Flash Player漏洞最受到攻击者的偏爱。事实上,攻击者有很多优势,在没有完全解决一个不安全的或复杂的编码之前,他们可以重新构建一个exploit绕过前面的补丁。

To be or not to be?

如果你还没安装补丁,请你现在立刻就去!安装于Google Chrome 和Windows 8.x 的IE中的 Adobe Flash Player将会自动更新到最新版本,但是如果你是独立安装的并且没有设置自动更新,请你务必自行解救。

不可否认的是,把全套Flash Player从设备中移除是个简单粗暴但是并不坏的主意。你可以随时启用现在流行的web浏览器点-播(click-to-play)功能,以减少不必要的风险。

或许,现在是时候和Flash说拜拜了!

*参考来源: net-security 、 malwarebytes ,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

![[HBLOG]公众号](http://www.liuhaihua.cn/img/qrcode_gzh.jpg)